Day09-浮动路由与 VRRP

浮动路由

什么是浮动路由?

-浮动路由又称为路由备份,由两条或多条链路组成浮动路由

-浮动路由指配置两条静态路由,这两条静态路由的目的地址相同,但是下一跳地址不同两条静态路由

-给这两条静态路由设置不同的优先级,优先级高的那条静态路由做为主链路,优先级低的那条静态路由做为备份链路。

-当主链路出现故障的时候,备份链路进入路由表中,顶替主链路承担数据转发任务

-当主链路故障恢复的时候,主链路进入路由表,承担数据转发任务,备份链路变为不可用状态移出路由表

路由的优先级

当去往同一个目的地,有多个路由的时候,为了判断哪条路径最优,都被赋予了一个优先级

优先级高的(数值小的)的路由,会成为最优路由,路由器会将最优路由条目,放入路由表中。

优先级有数值标识,数值越小优先级越高

| 路由类型 | 优先级 |

|---|---|

| 直连路由 Direct | 0 |

| 静态路由 Static | 60 |

| 动态路由RIP | 100 |

备注:配置完浮动路由后,只有主链路那条路由会出现在路由表中,备份链路那条路由不会出现在路由表,当主链路故障时,备份链路那条路由才会进入路由表

VRRP 虚拟网关冗余协议

什么是 VRRP?

vrrp 为虚拟路由冗余协议,通过两台或多台设备联合组成一台虚拟路由设备,将虚拟路由设备的 IP 地址做为用户的默认网关来实现与外界的网络通讯。VRRP 工作在 OSI 七层模型的第三层,协议号是 112。

VRRP 的作用

实现多个真实网关的冗余备份

实现数据转发的负载均衡

VRRP 角色

启用 VRRP 协议的路由器,分为 Master 和 Backup,虚拟出来的路由器,称之为虚拟路由器

Master: 主路由器,负责承担数据的报文转发工作

Backup: 备份路由器,负责监控主路由的状态

虚拟路由器:又称VRRP 备份组,做为主机的默认网关

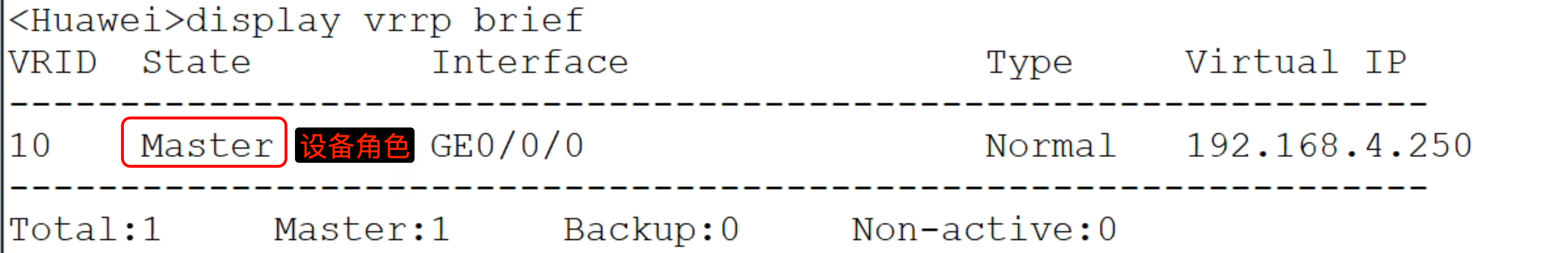

display vrrp brief. //查看 VRRP 简要信息

VRRP 角色选举

VRRP协议启动后,会去选举主网关 Master和备份网关 backup,首先比较VRRP 优先级(默认 100),优先级大的成为 Master,如果优先级一样,则比较运行 VRRP 协议的接口的 IP 地址,IP 地址大的,成为 Master。

vrrp vrid 10 priority 150 //手动更改优先级为 150

VRRP 工作原理

VRRP使用组播地址 224.0.0.18 发送协议报文

1)协议建立: 所有运行 VRRP 协议的路由器,在启动该协议后,都会以组播(224.0.0.18)的方式,发送 VRRP 报文,VRRP报文里包含了自己的优先级、VRID、virtual-IP、优先级、版本等信息。

- 选举角色: 运行VRRP 协议的路由器,在互相比较VRRP 报文后,优先级最高的设备成为Master(默认 100,越大越好),如果优先级一样,则比较网关接口的 IP 地址,IP 地址大的成文 Master(模拟器可能无法模拟)。

3)状态维护: 当选举完成之后,由 Master 设备,以每秒一次的间隔,发送 VRRP 报文(心跳报文),备份设备只需要监听该报文即可,一旦在心跳报文的 3 倍发送周期后依然收不到心跳报文,则备份设备会认为 Master 故障,取代其 Master 位置。

4)**故障恢复:当原先的 Master 设备故障恢复时,会先切换为 Backup **状态,如果我们开启了抢占模式,则该设备会对比优先级,优先级如果还是最高的,则主动将自己切换为 Master,如果没有开启抢占模式,即使优先级在高,也依然会保持 backup 状态。(VRRP 默认开启了抢占模式)!

VRRP 上行链路故障

VRRP主备备份功能有时需要额外的技术来完善其工作。例如,Master设备到达某网络的链路突然断掉时,VRRP无法感知故障进行切换,此时,可以通过VRRP监视指定接口或上行链路,解决这个问题。当Master设备发现上行接口或链路发生故障时,Master设备降低自己的优先级(使得Master设备的优先级低于Backup设备的优先级),并立即发送VRRP报文。Backup设备接收到优先级比自己低的VRRP报文后切换至Master状态,充当VRRP备份组中新的Master设备,从而保证了流量的正常转发。

链路追踪命令

VRRP 的链路追踪(VRRP 接口内实现)

vrrp vrid 10 track interface GigabitEthernet0/0/1 reduced 50

//在 VRID10 下开启链路追踪,监视 g0/0/1接口,一旦发生问题,

//则减少自己的 VRRP 优先级 50,以实现主备之间的切换

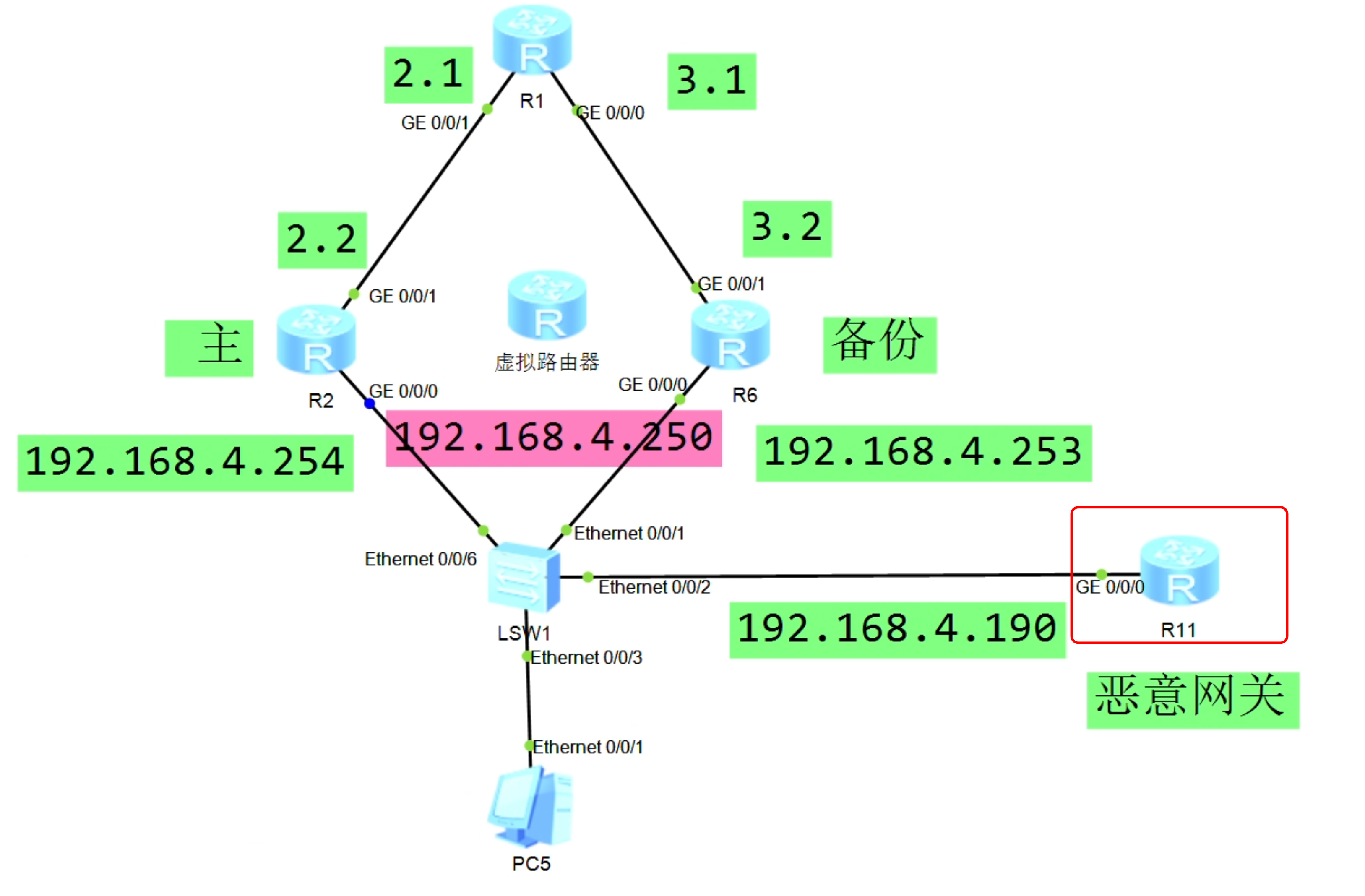

VRRP 认证

当网络中出现恶意网关时,恶意网关通过抓包等方式,获取到我们的 VRRP信息,就可以加入到我们的 VRRP 进程组下,通过修改高优先级的方式,夺取 Master 角色,导致流量都流向恶意网关。

VRRP 的认证方式

无认证(NONE):默认 VRRP 不做认证

简单字符认证方式(Simple):在网络中传输的时候,不加密,明文密码

MD5 认证: 在网络中传输时,进行MD5 加密。

当设置认证机制之后,如果 Master 发送 VRRP 通告报文,收到报文的设备,会去对比认证方式和认证密码是否和自身一致,如果一致则建立成功,否则建立失败。

认证命令

进入 VRRP 网关接口

vrrp vrid 10 authentication-mode simple yhhhao //修改为明文认证,

//密码为 yhhhao

vrrp vrid 10 authentication-mode md5 wasei1 //修改为md5认证,

//密码为 wasei1

VRRP进程协商不成功(同一个进程里面可能出现多个 master) 可能有哪些因素?

1.两端运行 VRRP 协议的端口之间线路不通

2.两端的 VRID 、virtual-IP 不一致

3.认证出了问题(两端认证方式、或两端的认证密码不同)

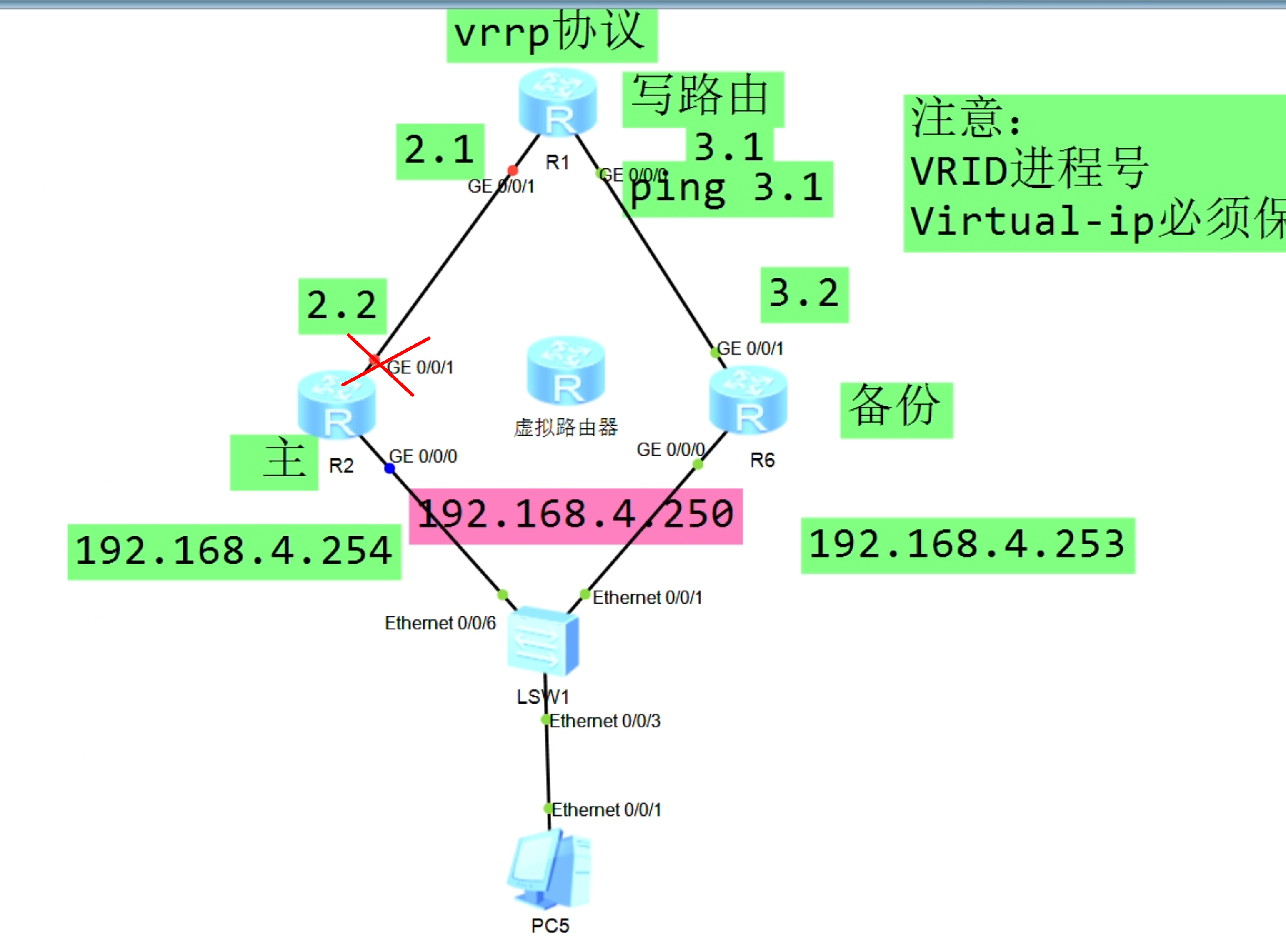

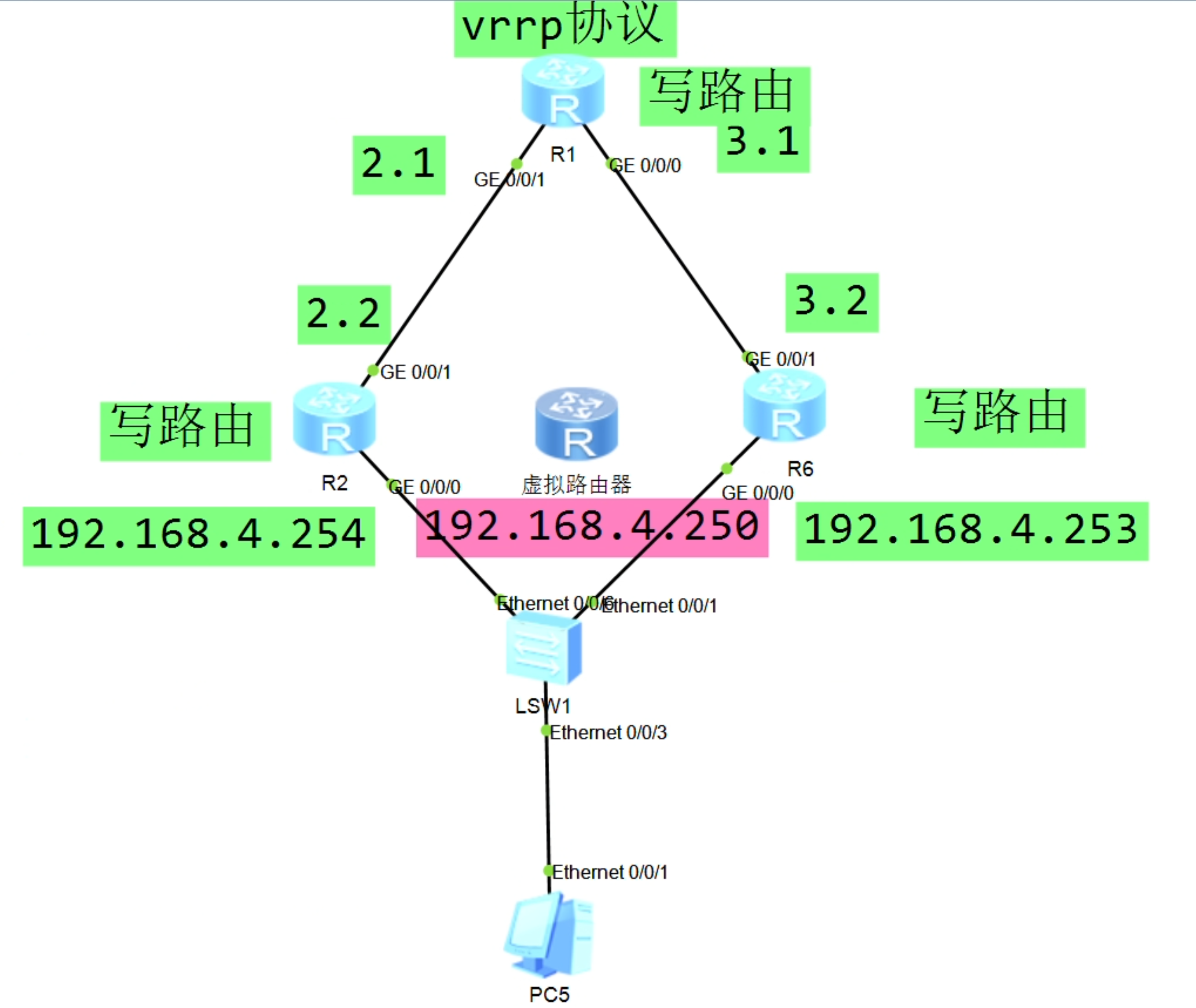

VRRP 实验

路由器实现 VRRP(1)

命令

R2:

interface g0/0/0. //进入网关接口

vrrp vrid 10 virtual-ip 192.168.4.250 //启动 VRRP,并创建 VRID 进程 10,

//设置该进程下的虚拟 IP 为 192.168.4.250

R6:

interface g0/0/0. //进入网关接口

vrrp vrid 10 virtual-ip 192.168.4.250 //启动 VRRP,并创建 VRID 进程 10,

//设置该进程下的虚拟 IP 为 192.168.4.250

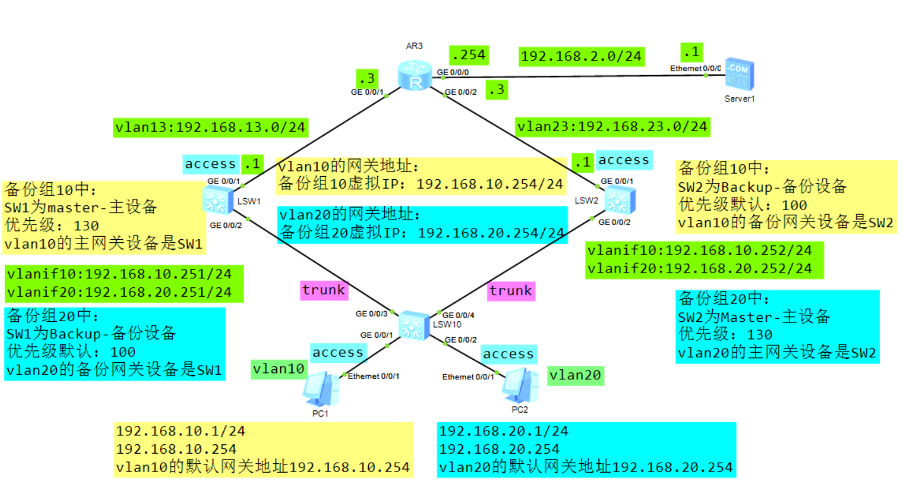

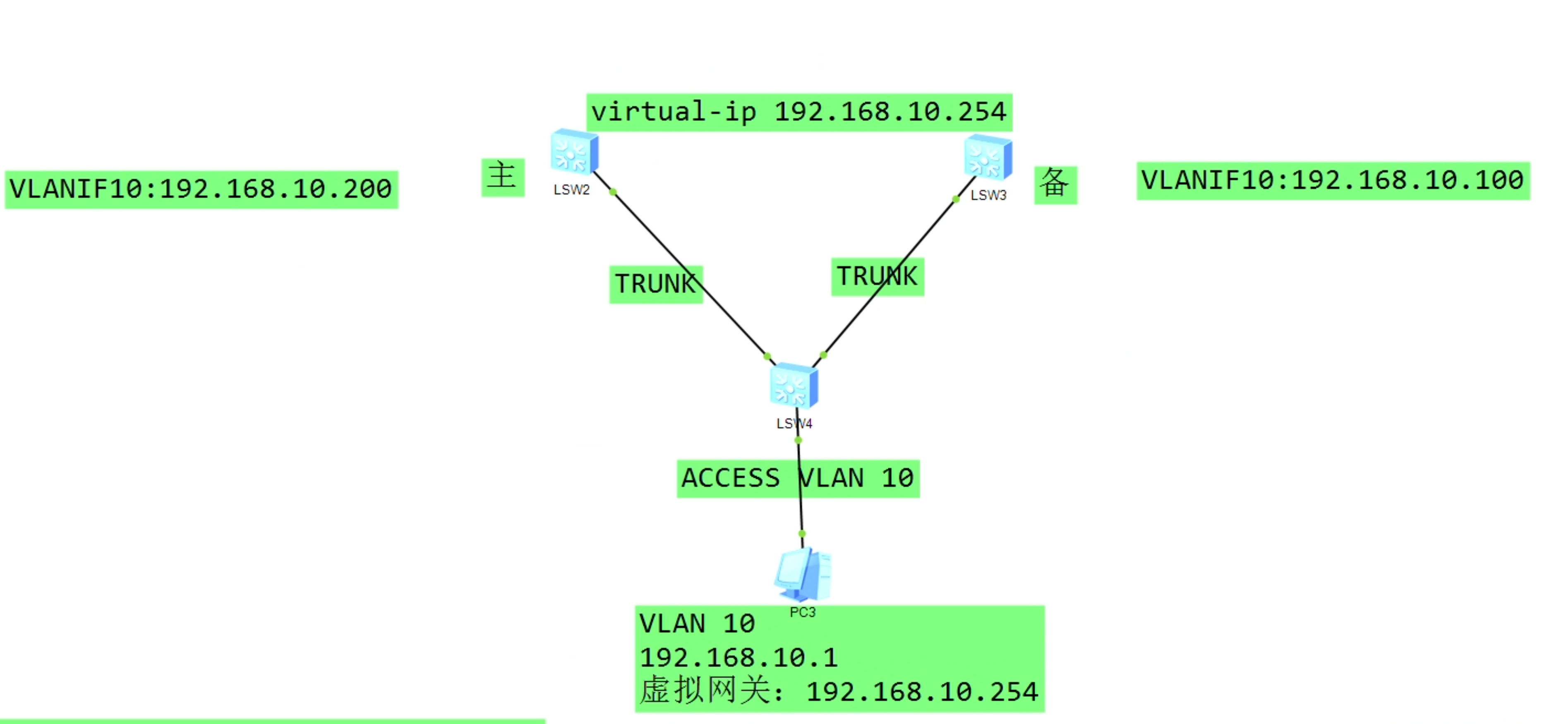

交换机实现 VRRP(2)

主网关:

SYSTEM-VIEW

VLAN 10

INTERFACE VLANIF10

IP ADDRESS 192.168.10.200 24

VRRP VRID 10 VIRTUAL-IP 192.168.10.254

VRRP VRID 10 PRIORITY 254

INTERFACE G0/0/1

PORT LINK-TYPE TRUNK

PORT TRUNK ALLOW-PASS VLAN ALL

备份网关:

VLAN 10

INTERFACE VLANIF10

IP ADDRESS 192.168.10.100 24

VRRP VRID 10 VIRTUAL-IP 192.168.10.254

INTERFACE G0/0/1

PORT LINK-TYPE TRUNK

PORT TRUNK ALLOW-PASS VLAN ALL

接入交换机配置:

system-view

vlan 10

interface g0/0/1

port link-type trunk

port trunk allow-pass vlan all

interface g0/0/2

port link-type trunk

port trunk allow-pass vlan all

interface g0/0/3

port link-type access

port default vlan 10

作业